奥林·托马斯有几个明显的基本步骤来维护电脑的安全

奥林托马斯

有几个明显的基本步骤可以确保您的计算机安全:保持最新的操作系统和计算机应用程序更新,保持反间谍软件和防病毒软件为最新,使用复杂的密码并定期更改它们。 在本文中it运维技术,我将介绍一些基本策略,帮助您与 7 一起度过美好的一天。

准备

7 中最显着的安全改进之一,这是在 Vista 中首次引入的硬盘加密和引导环境完整性维护技术,并最终包含在 7 企业版中。 技术可防止笔记本电脑在关闭时被盗或丢失。 用户无法从丢失的笔记本电脑硬盘驱动器中恢复数据。

但是,它也带来了一个问题,就是在显示硬件问题上,锁存数据量的恢复问题。 因此,虽然提供了良好的维护,但许多 IT 专业人员发现它存在问题,因为他们经常注意到它并且只需要执行恢复操作。

数据恢复需要与卷相关的访问密钥或组合锁。 虽然跟踪少数计算机的内容很容易,但对数百台计算机来说要困难得多。

组策略帮助 IT 专业人员配置它们,以便它们仅在恢复密钥和密码备份到时激活。 改进 2008 R2 用户的远程服务管理工具计算机和运行 7 的计算机大大简化了这些恢复数据的提取。 查找恢复密码和密钥比在 Vista 中使用工具容易得多。

您可以从“恢复”选项卡中恢复密钥和密码,而无需下载、安装和配置专用工具。 在用户和计算机中查看计算机帐户属性时可以看到此信息。 该过程确保备份密钥和密码,包括三个步骤:

1.在计算机帐户的组策略系统维护计算机导航系统配置| 设置 | 管理组件模板 | | 驱动器加密。

2. 现在,如果一台计算机只需要一个存储驱动器,请浏览并编辑操作系统驱动程序节点如何恢复驱动操作系统驱动器的策略。 如果计算机有多个存储驱动器,还应转到固定数据驱动器节点并编辑如何通过策略恢复固定数据驱动器。 请注意,虽然可以配置相同的设置,但这些策略适用于不同的驱动器。

3. 如果您想在保持激活时配置备份您的密码和密钥 ,请确保启用以下设置。

将恢复信息保存在 AD DS OS 驱动器上(或在适当的时候修复数据驱动器)

(或适当时间的固定数据驱动器)是操作系统驱动器存储恢复信息 AD DS 停止的地方。

保留卷中的密钥和密码将仅通过应用该策略来备份。 完成策略不会自动将密钥和密码存储在维护的配置卷中。 要在这些计算机上禁用和启用以确保恢复的信息存储在 AD DS 数据库中。

配置数据恢复代理

如果需要在无法访问特定计算机帐户的情况下恢复为单个密码或 PIN,则另一种选择是数据恢复代理 (DRA)。 这是一种与用户帐户关联的特殊类型的证书,可用于恢复加密数据。

Data Agent,添加Data Agent指南(我将简要讨论该指南)后,编辑组策略并指定停止配置DRA证书。 但是,要使用指南,必须颁发提供可访问文件系统或计算机的 DRA 证书中的证书。 这些证书可以通过承载证书服务角色来颁发。

当需要恢复数据时,本地设备上拥有DRA证书的用户账号将无法开启hold 锁。 计算机导航配置集安全设置| | | 公钥策略节点后,加密驱动器it运维技术,右击,然后选择添加数据恢复代理选项,进入添加数据恢复代理指南。

如果要通过 DRA 使用,则必须选中 Data Agent 复选框以选择如何恢复维护的操作系统驱动策略(适当时固定数据驱动策略),您可以使用 DRA 和密钥/密码备份来恢复尺寸。

DRA 恢复只能用于策略执行后启用的维护启用卷。 使用此方法进行密码/密钥恢复是使用 DRA 函数作为主密钥。 这使您能够恢复仍受加密策略影响的任何卷,而不是为要恢复的每个卷查找单个密码或密钥。

移动设备信息安全控制

许多移动存储设备的典型存储容量接近十年前大多数中小型扇区文件共享的容量,这提出了一些难题。

首先,当可移动存储设备丢失或被盗时,它会破坏大量组织数据。 一个更大的问题可能是,虽然用户丢失笔记本电脑的速度很快,但他们会很快通知 IT 部门。 在组织具有千兆字节数据的 USB 存储设备时,他们不会感到同样的恐慌。

去了7的新功能。这个功能可以通过类似于组策略的方式来维护,将操作系统和硬盘提供给USB存储设备,之后可以停止组织中的计算机,以便这些计算机可以仅将数据写入可移动存储设备。 这保证了当用户丢失可移动设备时,至少设备上的数据是加密的,未经授权的第三方无法随意访问这些数据,从而增加了安全性。

前往相关策略管理 | 计算机配置模板 | 组件 | 驱动器加密 | 可以驱动数据的 Group 节点。 这些策略包括:

控制活动传输采用。 此策略可用于配置可移动驱动器(包括移动设备)的使用,普通用户可以在其中启用或禁用功能。 例如,您可能需要特定用户配置 Keep 功能以将数据存储在他们的移动设备上,但阻止这些用户使用该功能配置他们自己的设备。

绝对不会维护对可移动驱动器的写访问。 使用此策略可以限制用户,使他们只能写入由设备加密和维护的数据。 启用此策略后,未经授权的人员无法访问移动设备数据,因为设备已被加密和维护。

保留如何恢复可移动驱动器的选择。 此策略可用于配置数据恢复代理或保留 To Go 恢复信息。此策略非常重要,因为如果您选择实施以在可移动设备上维护数据,则应该有一个策略来在用户忘记他们的 To 时恢复数据去密码。

当要配置可移动存储设备时,用户必须在另一台计算机上输入密码才能解锁设备。 输入密码后,用户将有机会获得对 7 企业版或计算机设备的读写权限。 您还可以配置 Go 以允许用户停止对来自其他 操作系统版本的计算机数据的只读访问。

如果您的组织可以使用 To Go,则您需要一些数据恢复策略。 当您丢失或忘记密码时,配置 To Go 恢复与配置恢复的方式类似。 在这种情况下,必须设置计算机配置管理模板设置 | | | 组件 | | 可移动硬盘加密数据驱动器 | 选择如何恢复驱动器修复策略。

更改密码可以备份活动目录。 它可以访问用户和计算机控制台的管理员,而计算机帐户原本是用来维护设备的,我们可以使用这些密码,还可以配置策略来使用DRA维护数据,让用户指定DRA证书来恢复数据从驱动程序,无需恢复所有密码。

配置

没有反恶意软件工具可以捕获所有恶意应用程序。 添加另一层维护。 使用此技术,您可以创建已知安全应用程序的列表并限制不在列表中的应用程序的执行。 虽然以这种方式维护计算机对于经常运行新软件的人来说有点困难,但大多数组织采用逐渐停止应用程序更改的标准系统环境,因此他们只允许应用程序亮起绿灯。

可以合并这套授权规则,使其不仅是一个可执行文件,还可以是脚本文件、DLL、MSI格式。 除非通过可执行文件、脚本、DLL 或设备程序的授权规则,否则不会执行这些项目。

通过自动创建授权应用程序规则列表来简化流程的指南。 这是对软件限制策略的重大改进,它在以前版本中具有与 类似的功能。

文件发布规则也可用于识别使用数字签名的文件,因此您可以创建包含文件当前和未来版本的规则,并且当应用程序更新、修改可执行文件、脚本、程序或设备,DLL 仍受原始规则约束。 这在使用软件限制策略时是不可能的,因为这些策略会强制管理员在软件配置更改时更新规则。

要创建一组可应用于其他计算机的规则和策略,请按照以下步骤操作:

1.执行环境中所有应用程序的配置配置为调用计算机的操作7。

2. 使用具有本地管理员权限的用户帐户登录计算机。

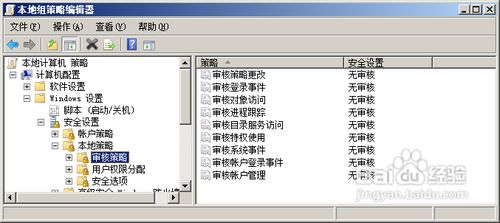

3. 本地组策略编辑器从搜索程序运行.msc 和文件文本框开始。

4.导航到计算机配置设置安全设置| | | 应用程序控制策略 | | 本地 GPO 执行规则。 右键单击 Rules节点,然后单击Auto- new rules,这将开始自动生成可执行的。

5. 在标记为 Files to Parse 的文本框中输入 C。 在标有 ID 的文本框中,键入 All ,然后单击 Next。

6. 在“规则首选项”页面上,为数字签名文件选择发布者规则。 如果文件未签名,则需要文件哈希:规则是从文件哈希创建的。 确保未选中通过停止相似文件分组来减少规则数量选项,然后单击下一步。

7. 随着时间的推移,规则会产生需求。 生成规则后,单击“创建”。 当提示创建默认规则时单击否。 您不需要创建默认规则。 为计算机上的所有可执行文件创建规则后,您就创建了一个等效的、更全面的默认规则。

8、如果计算机将应用程序存储在多个卷上,请重复步骤5至7自动生成可执行规则,并在引导机上输入相应的盘符。

9. 规则生成后,可以将允许的应用列表以XML格式导出。 关键是右键单击该节点并单击导出策略。 也可以为其他战略目标组导入这些规则,例如那些应该在您的组织中的笔记本电脑上使用的规则。 可以通过策略来应用这些规则来限制应用程序的执行,从而只允许在要调用的计算机上执行应用程序。

10、在配置的时候,我们要保证通过服务控制台开启了应用识别服务,保证规则可以通过策略强制执行。 如果此服务被禁用,该策略将不再适用,但您可以在组策略中配置服务启动状态,并且您必须限制用户具有本地管理员访问权限,这样他们就无法绕过它。 右键单击计算机配置 | | 安全设置应用程序控制策略 | | 节点并单击策略启用规则执行。 在使配置选项可执行的规则下,确保选中强制规则。

我希望这将帮助您了解如何完成和还原、使用 To Go 以及配置策略。 这些技术的使用和例行维护任务(例如使用防病毒和反保密软件程序使计算机保持最新状态)将提高组织中运行 7 的计算机的安全性。

售前咨询专员

售前咨询专员